LDAP channel binding und LDAP-signing bieten Möglichkeiten, die Sicherheit für die Kommunikation zwischen LDAP-Clients und Active Directory-Domänencontrollern zu erhöhen. In einer kommenden Version wird Microsoft ein Windows-Update zur Verfügung stellen, das standardmäßig LDAP-channel binding und LDAP-signing auf sicherere Konfigurationen umstellen wird.

Microsoft wird aus Sicherheitsgründen LDAP damit standardmäßig nicht mehr unterstützen

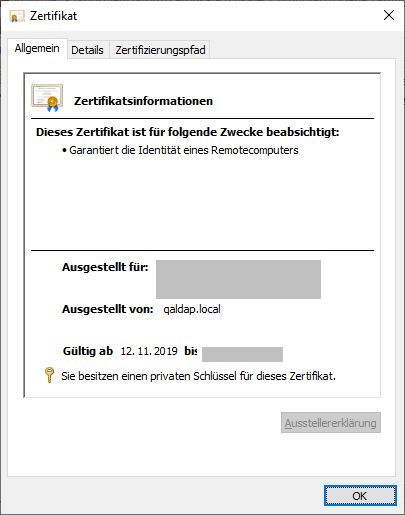

Zur Verschlüsselung der Kommunikation mit dem externen Verzeichnisdienst (SSL-Verschlüsselung) wird ein gültiges Zertifikat benötigt. Dieses muss zuerst erstellt werden. Alternativ kann ein vorhandenes Zertifikat verwendet werden.

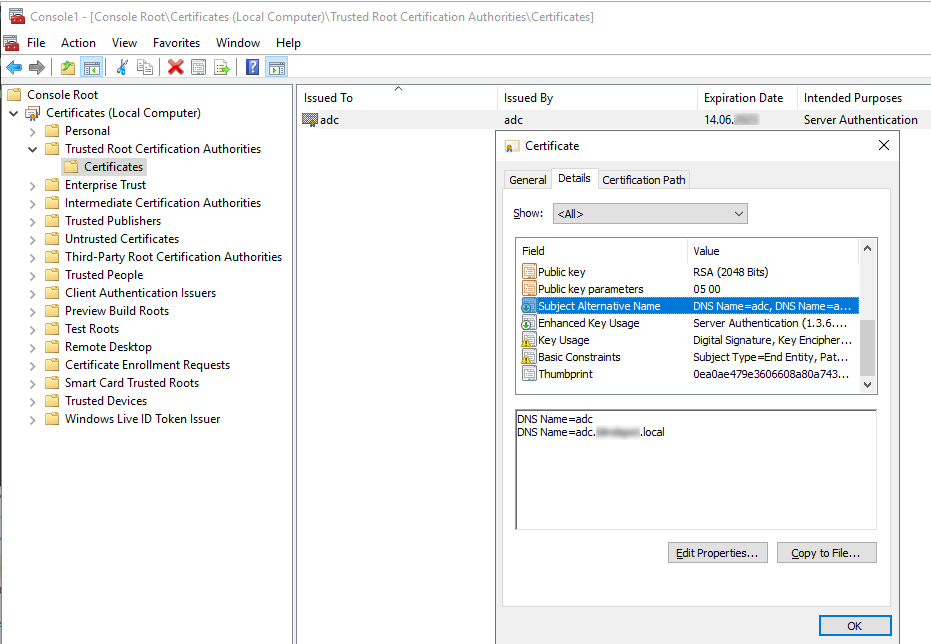

Das Zertifikat muss für die “Server-Authentifizierung” ausgestellt werden und den Servernamen und den vollqualifizierten Servernamen als “DNS-Name”-Eintrag enthalten.

Das Zertifikat muss im DER-Format exportiert werden.

Der easy-Archivserver macht keinen Gebrauch vom Zertifikatsspeicher des Windows-Betriebssystems. Daher muss das Zertifikat in den Truststore der Java-Laufzeitumgebung des easy-Archivservers importiert werden.

Dies geschieht mit dem Tool keytool.exe, das Sie im Unterverzeichnis Java Runtime Ihrer easy-Archiv-Installation finden, d.h.

c:\<EASY Archive installation directory>\<jre-version>\bin\keytool.exe -import -alias <Aliasname> -file <path/file name of the certificate> -keystore c:\<EASY Archive installation directory>\<jre-version>\lib\security\cacerts

Der Parameter AliasName kann frei gewählt werden.

Dann werden Sie aufgefordert, ein Passwort einzugeben. Das Standard-Passwort des JAVA-Schlüsselspeichers ist “changeit”.

Danach muss die Option “SSL” im LDAP-Assistenten (zu finden im Configuration Manager → Benutzerverwaltung → Verzeichnisdienste → Rechtsklick “Verzeichnisdienst bearbeiten”) aktiviert werden.

Der Standard-Port für LDAPS ist 636.

Abschließend muss der easy-Archivdienst neu gestartet werden.

Rollback anleitung